反模拟器是一种用于检测和阻止模拟器软件运行的程序。其核心目标是识别那些旨在模仿真实硬件或软件环境的程序,从而防止它们被用于非法目的,如游戏作弊或未经授权的软件测试。

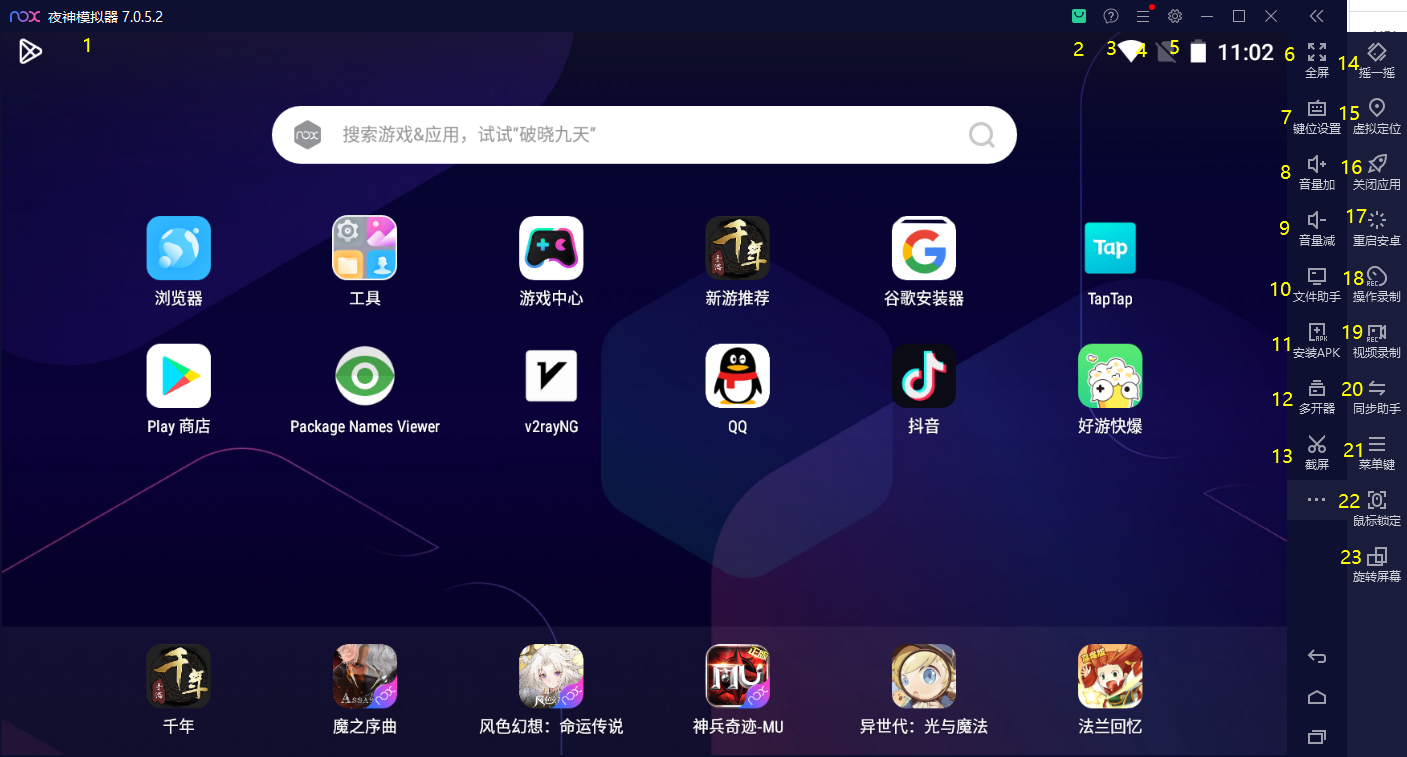

反模拟器通过多种技术来识别模拟器。一种常见方法是行为分析,即监控程序运行时的异常行为。例如,模拟器可能无法精确模拟某些硬件指令或系统调用,这些差异可以被检测到。另一种方法是特征码扫描,即搜索特定的代码片段,这些片段是已知模拟器的标志。此外,反模拟器还会检查系统信息,如CPU型号、内存大小和操作系统版本,因为这些信息在真实环境和模拟环境中通常不同。

反模拟器还可能尝试直接访问硬件资源,如特定的寄存器或总线,以验证程序是否运行在真实硬件上。如果访问失败,则表明存在模拟器。最后,性能分析也是一种常用手段,因为模拟器通常比真实硬件慢得多,反模拟器可以通过测量执行时间来识别这种性能差异。

为了对抗这些检测方法,反模拟器采用了多种策略。一种策略是混淆代码,将代码打乱,使其难以被特征码扫描器识别。另一种策略是动态代码生成,即在运行时生成代码,而不是静态编译,这使得特征码扫描变得困难。反模拟器还可能模拟自己的行为,以欺骗检测软件,例如,创建一个虚假的“模拟器”进程然后正常退出,从而混淆检测逻辑。此外,反模拟器会检查自身是否在虚拟机或模拟器环境中运行,并采取相应措施。

反模拟器技术被广泛应用于游戏行业,用于防止玩家使用模拟器进行作弊。它们也用于软件测试和开发领域,以确保软件在真实环境中正常运行。然而,这是一个持续演进的对抗过程。模拟器开发者不断更新其软件以绕过检测,而反模拟器开发者也必须不断更新他们的技术以应对新的漏洞。这需要持续的研发投入和资源。

反模拟器原理的核心在于一个持续的欺骗与检测的博弈。它通过综合多种技术来识别模拟器,同时,反模拟器通过混淆、动态生成和模拟等策略来规避这些检测。这种技术对抗在安全领域非常普遍,并推动了相关技术的不断进步。