IPsec VPN是一种用于在公共网络上建立安全、加密通信通道的技术。它通过IPsec协议提供数据机密性、完整性和身份验证。使用模拟器进行IPsec VPN配置是学习网络安全的实用方法。通过在虚拟环境中实践,可以深入理解IPsec的工作原理和配置细节。

IPsec VPN的核心在于使用Internet Key Exchange (IKE)协议来协商安全参数。IKE负责创建和管理安全关联。IPsec本身则使用这些参数来加密数据包。配置IPsec VPN通常涉及在两个或多个设备上配置IKE策略、IPsec变换集和访问控制列表。这些组件协同工作,确保只有授权的设备能够通过VPN隧道进行通信。

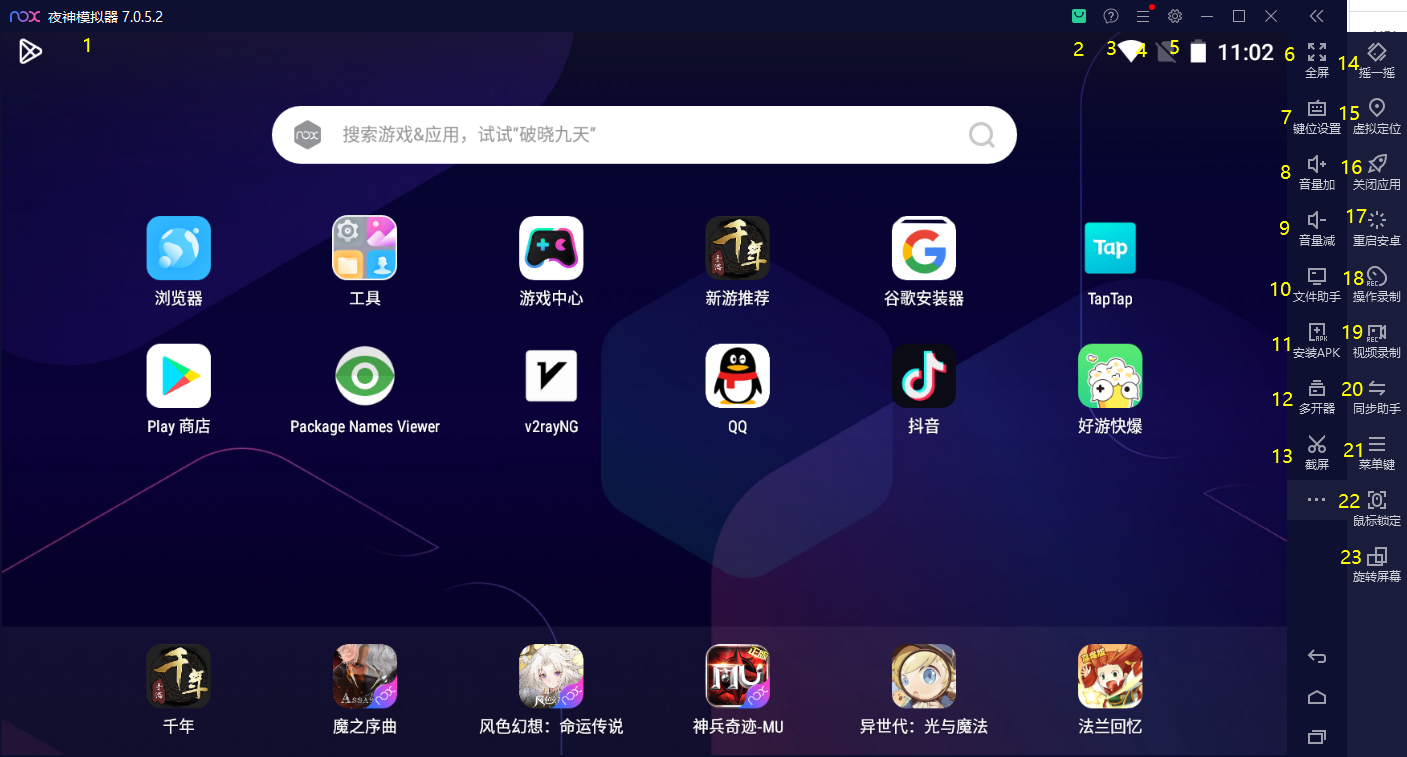

在模拟器中,首先需要构建网络拓扑。这包括配置路由器的接口IP地址和子网掩码。例如,在两个站点之间创建两个路由器,并为它们分配不同的网络地址。确保每个路由器的接口都在同一子网内,以便进行通信。

接下来配置Internet Key Exchange (IKE)。IKE用于协商安全参数。需要定义IKE版本、加密算法、哈希算法和预共享密钥。这些参数必须在两个设备上完全匹配,否则VPN将无法建立。配置IKE策略后,会创建一个或多个IKE安全关联。

然后配置IPsec安全关联。IPsec使用变换集来定义加密、哈希和身份验证方法。例如,可以配置使用ESP(封装安全载荷)进行加密,并使用AH(认证头)进行完整性检查。IPsec安全关联与特定的IKE安全关联相关联,并指定要保护的数据流。

配置访问控制列表(ACL)以定义哪些流量需要通过IPsec隧道传输。ACL可以基于源地址、目的地址、协议和端口来过滤流量。只有匹配ACL的流量才会被IPsec处理和加密。

配置完成后,使用命令行工具验证配置。例如,使用“show ipsec sa”命令可以查看IPsec安全关联的状态和详细信息。使用“show ipsec sa ike”可以查看IKE安全关联的状态。这些命令有助于确认配置是否成功。

在配置过程中,常见问题包括不匹配的加密算法、不匹配的预共享密钥或不匹配的IP地址。这些不匹配会导致VPN隧道无法建立。此外,ACL配置错误也可能导致流量无法通过隧道传输。通过仔细检查配置参数,可以解决这些问题。

通过在模拟器中配置IPsec VPN,可以掌握网络安全的基础知识。这个过程涉及多个步骤和组件,需要仔细配置。模拟器提供了一个安全的环境,用于测试和练习复杂的网络配置,而不会影响实际生产网络。掌握IPsec VPN配置是网络工程师必备的技能之一。