网络防火墙是网络安全体系中的关键组件,负责监控和控制进出网络的数据流量。其核心功能是通过预设的安全策略,过滤掉不符合规则的流量,同时允许合法流量通过,从而保护内部网络免受外部威胁。防火墙通常部署在网络边界,作为第一道安全防线,对网络攻击、恶意软件传播等风险具有拦截作用。

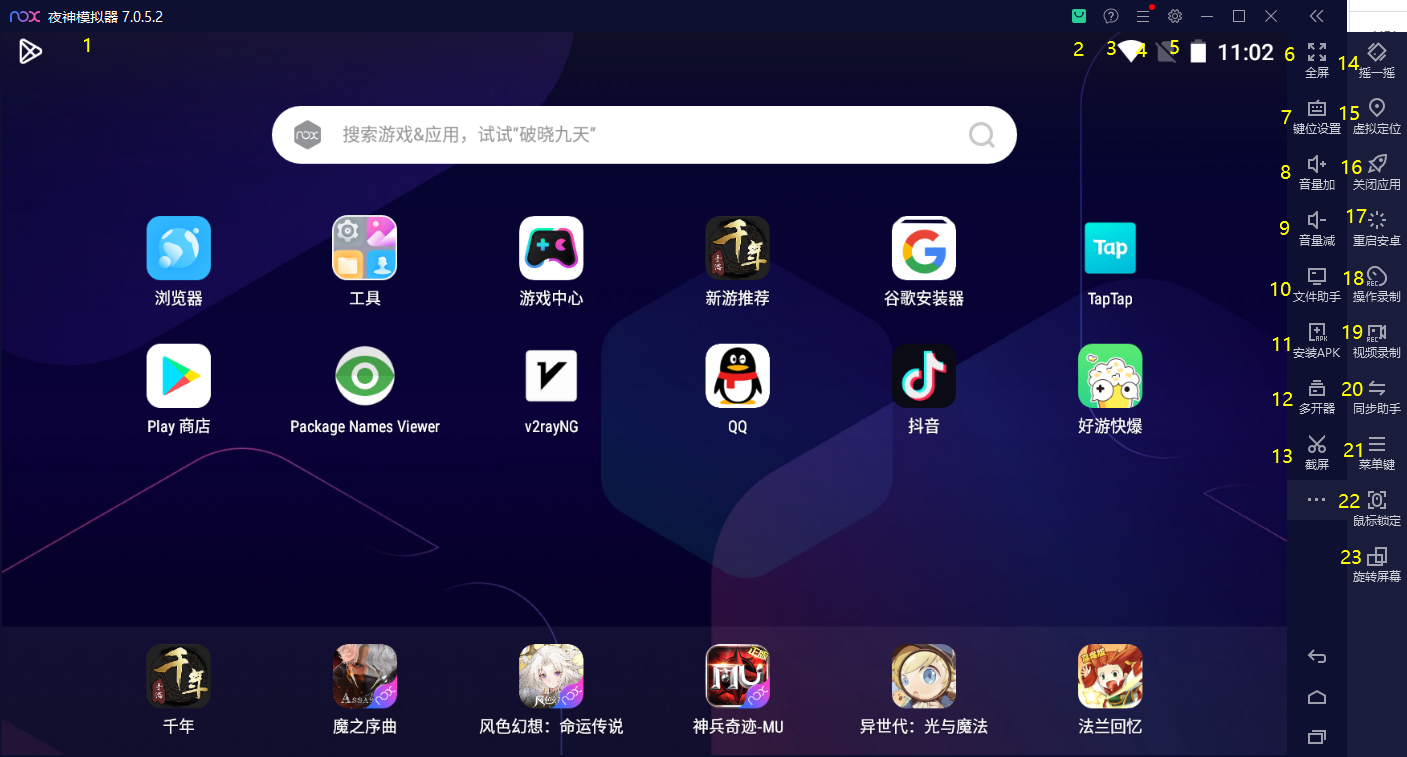

防火墙模拟器是一种用于模拟真实防火墙行为的软件工具,它能在虚拟环境中重现防火墙的关键功能,如包过滤、状态检测、应用层代理等。通过模拟器,用户可以在不接触真实硬件的情况下,学习和实践防火墙的配置与管理,熟悉各种安全策略的设置方法,为实际工作积累经验。模拟器还支持多种拓扑结构,允许用户构建复杂的网络场景,测试不同配置下的安全效果。

防火墙模拟器的核心功能与配置基础防火墙模拟器的核心功能包括虚拟接口管理、安全区域划分、访问控制列表(ACL)配置、状态检测机制等。虚拟接口模拟真实防火墙的物理接口,如eth0、eth1等,用于连接不同网络区域。安全区域划分将网络划分为多个信任级别,如DMZ(非军事区)、内部网络、外部网络,不同区域之间通过防火墙进行隔离和访问控制。访问控制列表是防火墙的核心配置项,通过规则列表定义允许或拒绝的流量,例如允许从内部网络到DMZ的HTTP流量,拒绝外部网络到内部网络的SSH流量。状态检测机制则跟踪连接状态,仅允许已建立的连接相关流量通过,提高安全性。

配置防火墙模拟器时,首先需要定义网络拓扑结构,包括虚拟接口、IP地址分配和子网划分。接着设置安全区域,为每个区域分配不同的安全级别,如内部网络为高信任区域,外部网络为低信任区域。然后配置访问控制列表,根据业务需求设置规则,如允许Web服务(端口80)和邮件服务(端口25)的流量通过,同时阻止端口扫描和恶意流量。最后启用状态检测功能,确保只有合法的连接流量被允许。

安全策略设计与实际应用场景安全策略是防火墙的核心,它决定了哪些流量被允许,哪些被拒绝。设计安全策略时,需结合业务需求和安全要求,平衡便利性和安全性。例如,对于Web服务器,应允许外部用户访问Web服务(端口80/443),但拒绝访问管理端口(如端口22),以防止未授权访问。对于内部网络,应限制外部访问,仅允许必要的业务流量通过,如VPN连接、远程办公访问等。安全策略还应考虑动态变化,定期更新规则,应对新的威胁和业务需求。

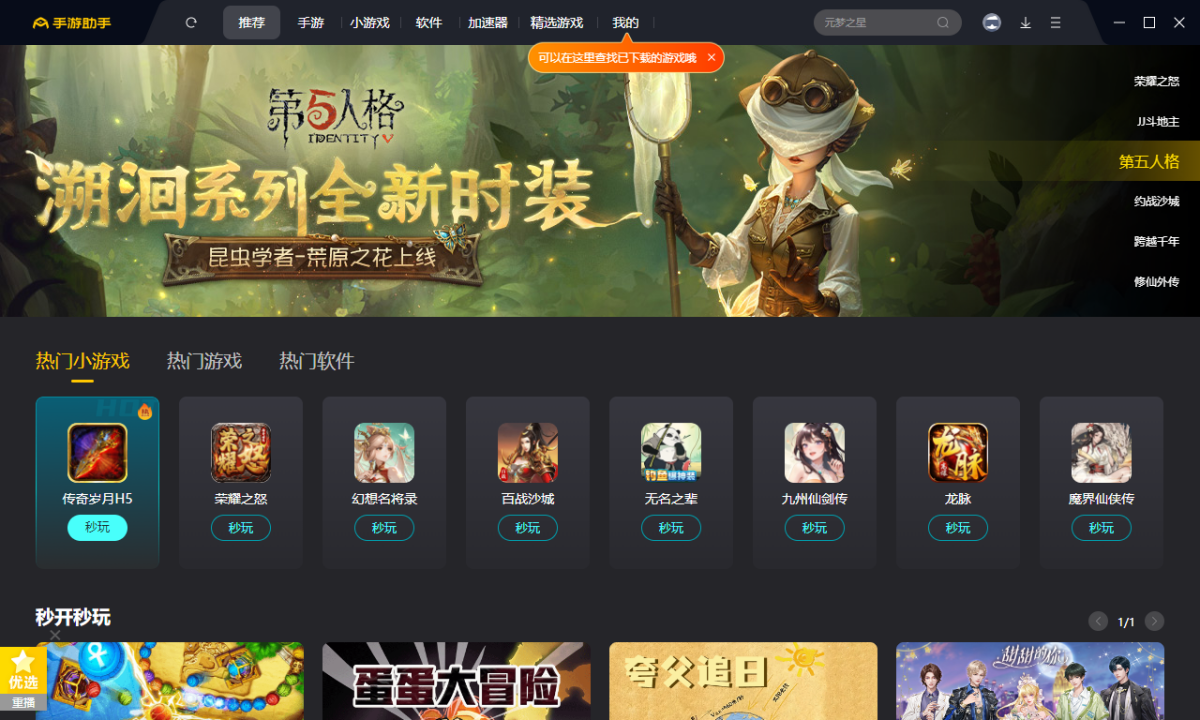

在实际应用中,防火墙模拟器可用于网络安全培训,帮助学员掌握防火墙配置和管理技能。例如,在网络安全课程中,学生可以通过模拟器练习配置防火墙规则,模拟攻击场景,学习如何应对网络攻击。此外,防火墙模拟器也可用于故障排查,当真实网络出现安全问题时,可以在模拟环境中重现问题,分析原因,找到解决方案。同时,新安全策略的测试也可以在模拟器中进行,确保策略的有效性和兼容性,避免对生产环境造成影响。

总结与未来发展方向防火墙模拟器作为网络安全学习和实践的重要工具,为用户提供了便捷的虚拟环境,帮助提升防火墙配置和管理能力。随着网络安全威胁的不断演变,防火墙功能也在不断扩展,如引入深度包检测、入侵检测与防御(IDS/IPS)等功能。未来,防火墙模拟器将更加智能化,支持自动化配置、模拟复杂攻击场景,并与云安全、大数据分析等技术结合,提供更全面的网络安全防护能力。通过持续学习和实践,用户可以更好地应对日益复杂的网络安全挑战,保障网络系统的安全稳定运行。