拦截模拟器封包是指对模拟器与目标系统之间传输的数据包进行监控、捕获和分析的过程。其核心目的是在模拟环境中重现和调试程序行为,或者分析特定功能的工作原理。这个过程是许多开发者和安全研究人员不可或缺的工具。

技术上,拦截通常通过在模拟器与主机系统之间插入一个网络代理或使用网络协议分析工具来实现。该工具能够捕获所有进出模拟器的数据流量,包括应用层协议数据单元和底层网络包。通过这种方式,开发者可以实时查看数据包内容,分析通信模式,并定位潜在问题。

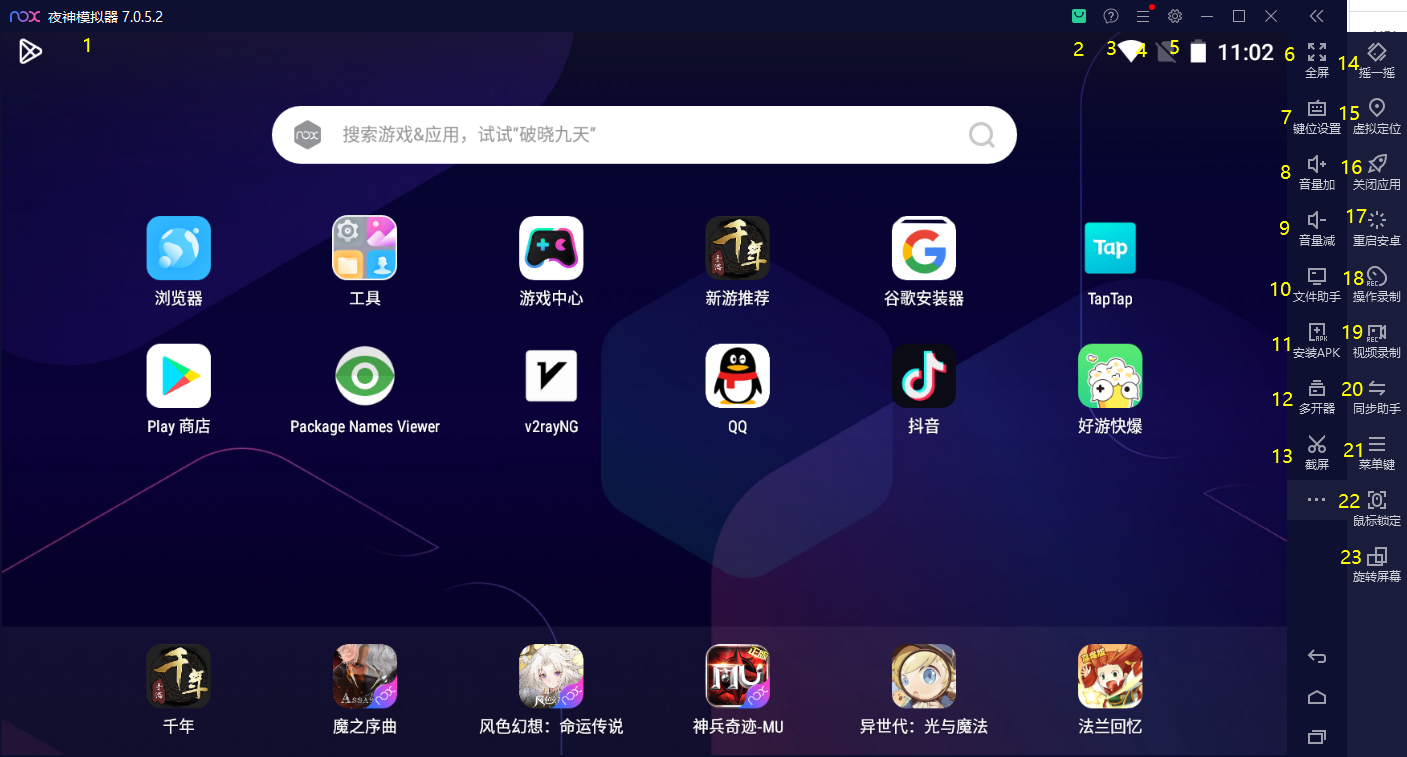

该技术广泛应用于多个领域。在游戏开发中,开发者使用它来调试网络连接问题,测试反作弊系统,或分析游戏内通信协议。在移动应用开发领域,它帮助开发者测试应用的联网功能,确保数据传输的稳定性和安全性。此外,在网络安全领域,研究人员利用此技术来分析恶意软件的行为,识别其通信模式。

实现拦截有多种方法。一种常见方法是使用虚拟网络接口,如Tun/Tap设备,将模拟器连接到一个隔离的网络空间。数据包首先进入这个虚拟接口,然后被代理程序捕获和分析,之后再转发给目标系统。另一种方法是利用主机系统上的网络过滤规则,如iptables,来捕获特定源或目的地址的数据包。

拦截模拟器封包的主要优势在于其高实时性和可观察性,允许开发者快速定位和修复问题。然而,这种方法也存在一些挑战。它可能会引入性能开销,影响模拟器的运行速度。此外,模拟环境与真实硬件环境之间可能存在差异,导致分析结果不完全准确。最后,对于某些加密或协议,拦截可能会被检测到,从而影响其有效性。

总而言之,拦截模拟器封包是一项强大的技术,对于现代软件开发和测试至关重要。它不仅提高了开发效率,也为安全研究提供了有效手段。尽管存在一些局限性,但其核心价值在持续发展中得到充分体现。