攻墙模拟器是一种用于模拟网络攻击行为的软件工具,旨在帮助用户在受控环境中测试网络系统的安全性能。它通过模拟各种攻击手段,如DDoS攻击、端口扫描、缓冲区溢出等,让用户直观地了解网络系统在面对不同攻击时的反应和防御能力。

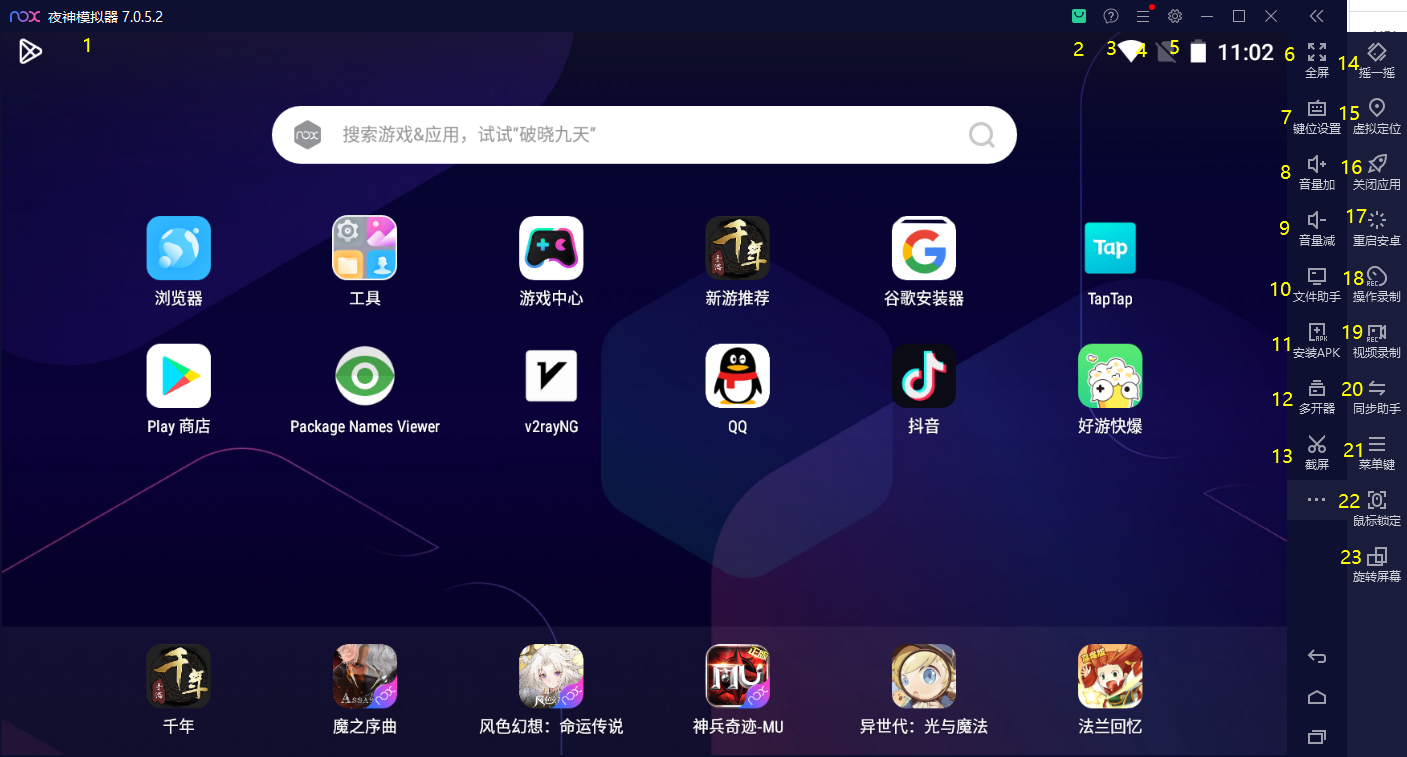

从技术原理来看,攻墙模拟器通常基于虚拟化技术构建,创建一个隔离的网络环境,其中包含目标系统、攻击源和监控设备。通过配置不同的攻击参数,如流量大小、攻击频率、目标端口等,模拟器可以生成逼真的攻击流量,同时记录目标系统的响应数据,如带宽占用、服务中断、日志记录等,从而分析系统的安全漏洞。

在功能上,攻墙模拟器提供了丰富的攻击模式,包括但不限于模拟拒绝服务攻击(DoS)、分布式拒绝服务攻击(DDoS)、网络扫描、恶意软件传播等。此外,它还支持自定义攻击脚本,允许用户根据实际需求调整攻击行为,例如模拟特定类型的攻击工具或攻击者的行为模式,从而更精准地测试系统的防御策略。

攻墙模拟器的应用场景广泛,主要应用于网络安全领域的测试与评估。企业安全团队可以利用它来定期测试内部网络和关键服务的安全性,识别潜在的漏洞,并验证防火墙、入侵检测系统(IDS)等安全设备的有效性。同时,攻墙模拟器也是网络安全培训和应急响应演练的重要工具,帮助安全人员熟悉攻击流程,提升应对真实攻击的能力。

相比真实网络攻击,攻墙模拟器具有显著的优势。首先,它完全在受控环境中运行,不会对真实网络造成实际损害,避免了因误操作导致的服务中断或数据泄露风险。其次,模拟器提供了详细的数据分析功能,用户可以深入分析攻击过程中的每一个环节,如流量特征、系统响应时间、资源消耗等,从而精准定位安全问题的根源。此外,攻墙模拟器还支持自动化测试,通过编写脚本实现大规模、高频率的测试,提高测试效率。

在使用攻墙模拟器时,必须严格遵守相关法律法规,确保所有测试行为都在合法授权范围内进行。非法使用攻墙模拟器进行网络攻击或破坏他人系统是严重违法行为,将面临法律制裁。因此,用户应明确测试目的,仅用于合法的安全测试和防御研究,不得用于任何恶意目的。同时,应定期更新模拟器的攻击库和漏洞数据库,确保测试的准确性和时效性。

总而言之,攻墙模拟器作为网络安全领域的重要工具,为用户提供了在受控环境中测试和提升网络防御能力的有效途径。通过合理使用攻墙模拟器,企业和个人可以更好地保护自身网络系统的安全,应对日益复杂的网络威胁。随着网络安全技术的不断发展,攻墙模拟器也在不断演进,未来有望结合人工智能、机器学习等技术,实现更智能、更精准的攻击模拟和防御测试。