攻墙模拟器是一种用于模拟网络攻击的软件工具。

其核心功能是创建一个受控环境,让用户可以在不损害真实系统的情况下,练习和测试各种网络攻防技术。

通过视觉化的界面和交互式操作,用户可以直观地理解攻击流程和防御机制。

本教程旨在为初学者提供一个从基础到进阶的全面指南。

一、核心概念

攻墙:在网络安全的语境中,指对目标系统或网络的渗透攻击。

模拟器:用于创建一个虚拟环境来模拟真实世界的系统,以进行测试和练习。

视教程:强调教程的视觉化特性,通过图形界面和操作演示来教授知识。

二、准备工作

在开始使用攻墙模拟器之前,需要确保具备基本条件。

首先,需要一台运行兼容操作系统的计算机,如Windows或Linux。

其次,安装必要的软件和驱动程序,确保硬件设备(如网络适配器)正常工作。

最后,下载并安装攻墙模拟器软件,通常包括安装向导和必要的依赖库。

三、基础操作流程

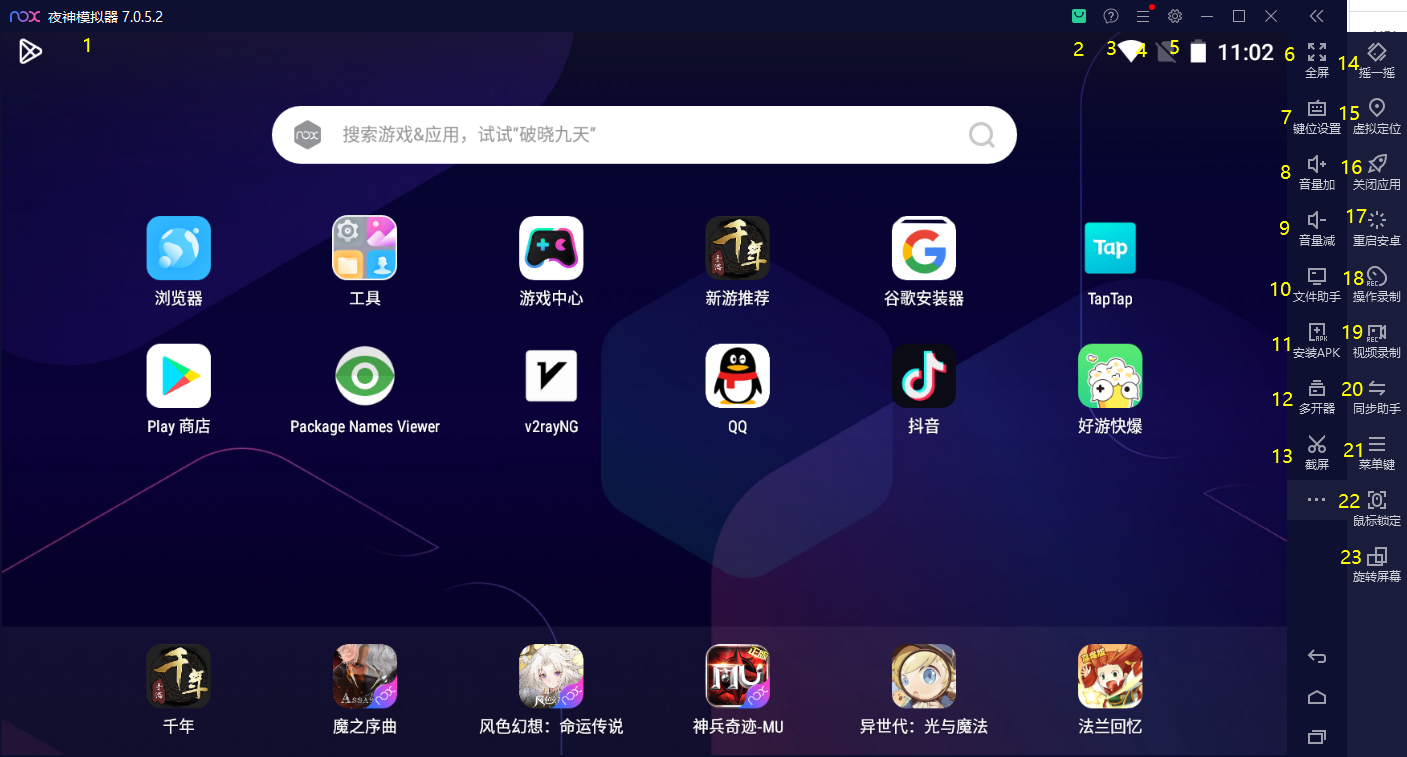

1. 启动与配置:打开攻墙模拟器程序,进入主界面。

2. 目标设定:在界面中输入或选择要攻击的目标IP地址或域名。

3. 攻击模式选择:根据学习目标,选择不同的攻击模式,例如端口扫描、漏洞扫描或拒绝服务攻击。

4. 执行攻击:点击“开始”按钮,模拟器将按照设定的模式对目标进行攻击。

5. 结果分析:攻击完成后,界面会显示详细的扫描结果,包括开放的端口、检测到的漏洞等信息。

四、进阶内容

熟悉基础操作后,可以探索更多高级功能。

例如,学习如何编写和运行自定义脚本,以实现更复杂的攻击逻辑。

还可以尝试模拟不同类型的网络攻击,如SQL注入、跨站脚本等,以全面理解攻防技术。

五、注意事项

使用攻墙模拟器时,必须严格遵守道德规范和安全准则。

所有操作应在合法授权的范围内进行,切勿用于非法目的。

同时,注意保护个人隐私和数据安全,避免因不当操作导致系统损坏或信息泄露。