模拟器是一种用于模拟特定硬件或软件环境的系统,广泛应用于游戏、软件开发、测试等领域。攻击模拟器的主要动机包括窃取敏感数据、破坏系统完整性、测试漏洞或进行恶意活动。理解攻击模拟器的方法有助于提升安全防护能力。

针对模拟器软件本身的漏洞利用是常见攻击手段。模拟器在处理用户输入、系统调用或内存管理时,可能存在缓冲区溢出、格式化字符串等漏洞。攻击者通过构造精心设计的输入数据,触发这些漏洞,执行任意代码,从而获取模拟器进程的控制权。例如,在模拟器中运行恶意脚本时,若未对输入进行充分验证,可能导致内存溢出,使攻击者植入后门程序。

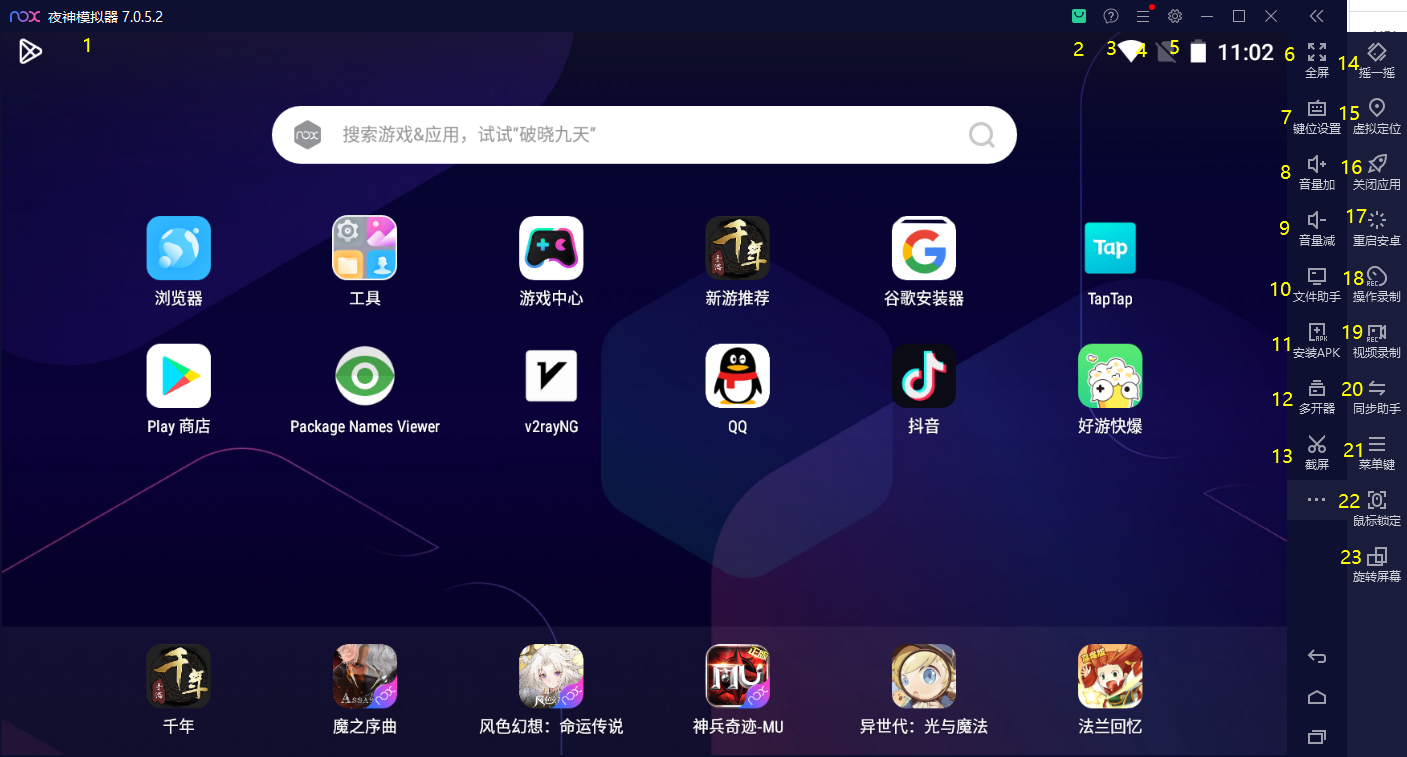

恶意代码注入是另一种有效攻击方式。攻击者可利用模拟器中已知的漏洞或社会工程学手段,将恶意代码(如木马、病毒)注入模拟器环境中。这些恶意代码可在模拟器启动时自动运行,窃取用户数据、监控操作或破坏模拟器功能。例如,通过模拟器中的浏览器插件漏洞,攻击者可注入恶意脚本,获取用户在模拟器中访问的敏感信息。

硬件与物理攻击针对模拟器设备的物理接口,如USB、蓝牙等。攻击者可利用USB接口的漏洞(如未授权设备接入),在模拟器中插入恶意USB设备,植入后门程序或窃取数据。蓝牙通信漏洞也可被利用,通过中间人攻击窃取模拟器中的通信数据。此外,供应链攻击也是常见方式,攻击者在模拟器开发或分发过程中植入恶意代码,导致用户在安装后即被攻击。

配置错误也为攻击提供了机会。若模拟器未及时更新补丁,可能存在已知漏洞;若使用默认弱密码,攻击者可通过暴力破解获取访问权限。这些配置错误使模拟器易受攻击,攻击者可利用这些漏洞执行恶意操作,如远程控制模拟器或窃取数据。