软件模拟器是一种通过软件环境模拟目标硬件平台的工具,允许用户在非目标平台上运行目标平台的程序。阻止软件模拟器通常涉及从多个维度进行防御,包括系统层面、硬件层面、软件层面和网络层面,通过限制模拟器的运行环境、权限和功能,提高目标程序的运行安全性和合法性。

操作系统的虚拟化技术是阻止模拟器的重要手段。现代操作系统(如Windows、macOS)支持虚拟化扩展(如Intel VT-x、AMD-V),模拟器依赖这些技术来模拟硬件环境。通过BIOS/UEFI设置禁用虚拟化功能,可以阻止模拟器获得必要的硬件支持,从而无法运行目标程序。此外,用户账户控制(UAC)等权限管理机制可以限制普通用户运行模拟器程序,只有管理员权限才能执行模拟器相关操作,提高系统的安全性。

硬件隔离是阻止模拟器的有效方式。将目标平台的设备(如游戏机)通过物理接口(如HDMI、USB)连接到主机,但限制主机的软件访问权限,例如使用硬件加密狗(如安全芯片)存储目标程序的密钥,模拟器无法读取加密内容。另外,选择不支持模拟的平台或设备,如某些游戏机的硬件架构复杂,模拟器难以实现,因此阻止模拟器也可以通过选择这些平台来避免模拟风险。

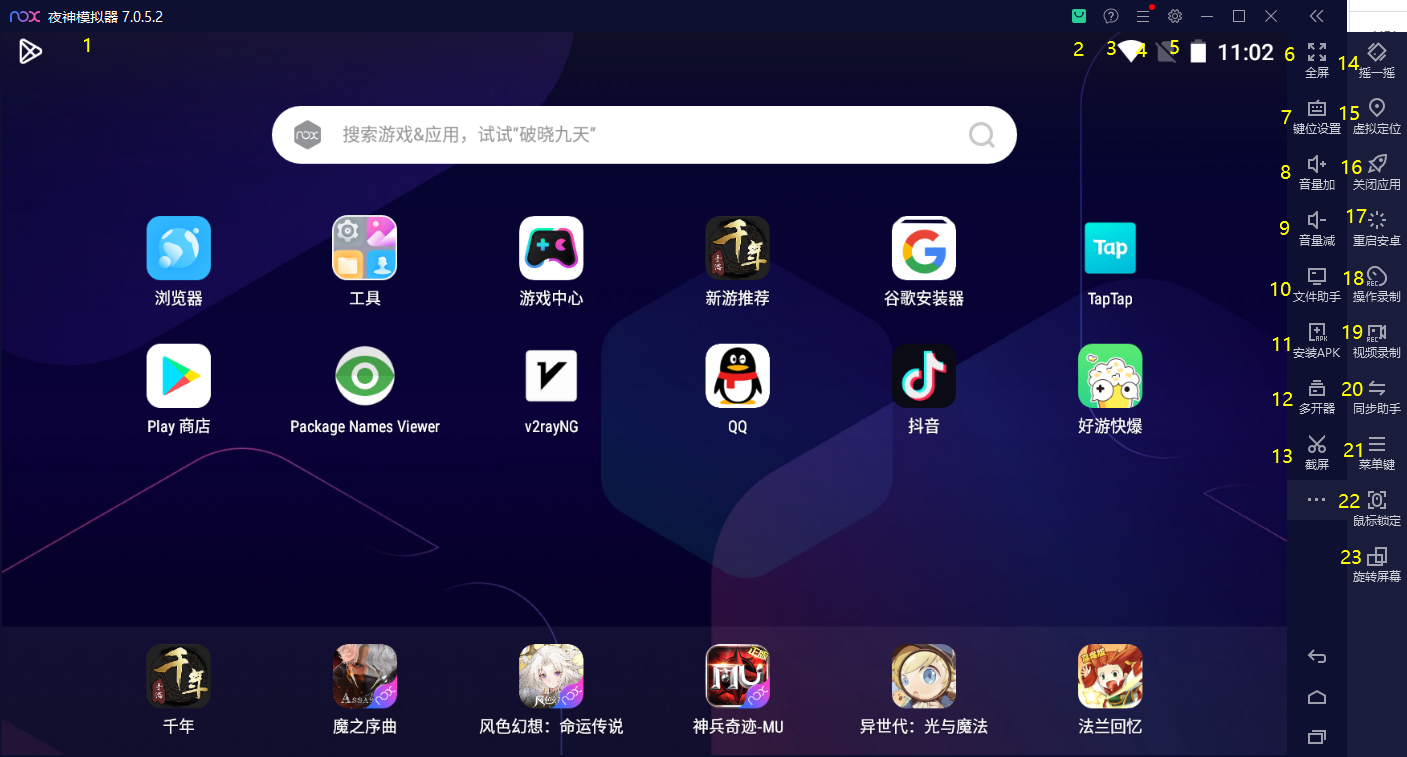

反模拟技术是阻止模拟器的核心方法之一。在目标程序中嵌入反调试、反反汇编代码,检测模拟器的特征(如特定的CPU指令、内存访问模式),一旦检测到模拟环境则拒绝运行。例如,通过检查CPU的缓存行为、内存分配模式等,判断是否在模拟环境中运行。此外,防篡改软件可以对目标程序的执行环境进行监控,一旦发现模拟器运行则终止程序,确保目标程序只能在真实硬件上运行。

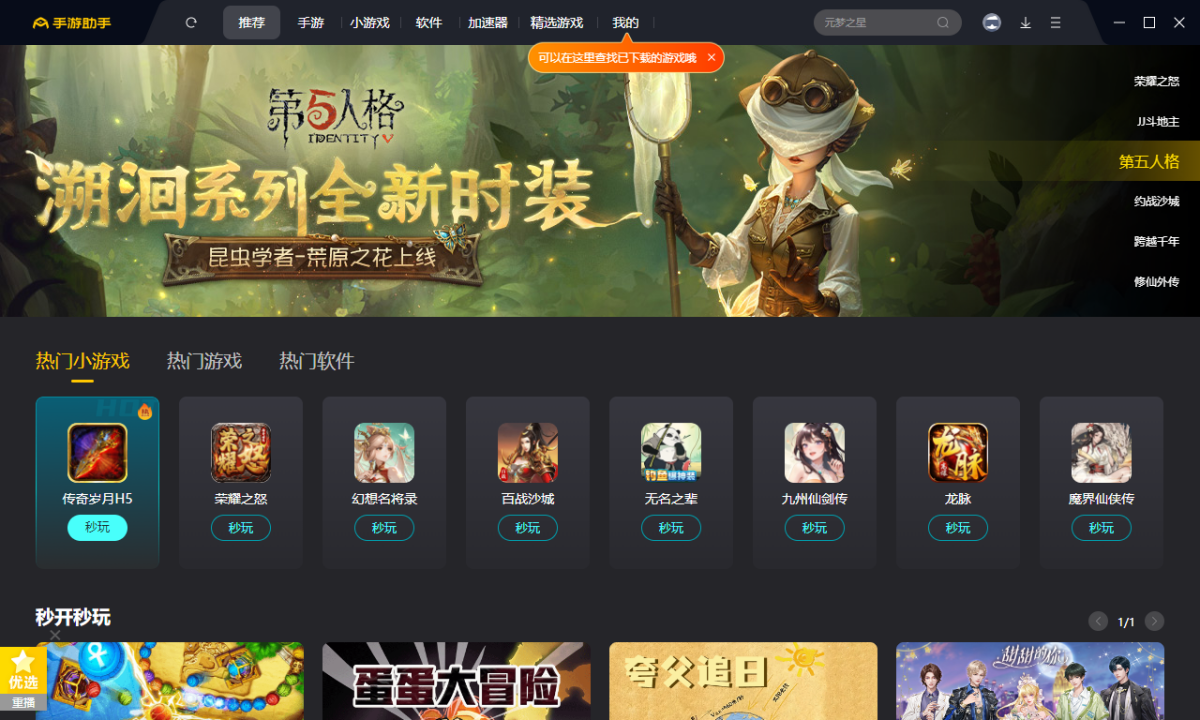

网络限制也是阻止模拟器的重要策略。模拟器可能需要网络连接来下载补丁或更新,通过防火墙或网络策略限制模拟器的网络通信,例如禁止模拟器访问特定的网络服务或IP地址。另外,使用VPN限制模拟器的网络行为,监控模拟器的网络流量,一旦发现异常网络活动则阻止其运行。及时更新目标程序和操作系统,修复模拟器可能利用的漏洞,提高系统的安全性,也是阻止模拟器的有效手段。

阻止软件模拟器需要综合运用系统、硬件、软件、网络等多个层面的策略,形成多维度防御体系。通过禁用虚拟化技术、限制用户权限、使用硬件加密、嵌入反模拟代码、限制网络访问等方式,可以有效阻止模拟器的运行,保护目标程序的运行安全性和合法性。随着技术的不断发展,阻止模拟器的手段也在不断升级,需要持续关注最新的技术和方法,以应对新的挑战。