攻击头模拟器是网络攻防领域的重要工具,用于模拟特定网络攻击行为,通过生成模拟攻击数据包来测试目标系统的防御能力。它帮助安全团队在可控环境中重现攻击场景,评估系统在面对不同攻击时的响应和防护效果。

从工作原理来看,攻击头模拟器基于网络协议栈模拟技术,能够生成符合特定攻击协议(如TCP、UDP)的攻击头数据包。例如,在模拟SYN Flood攻击时,它会持续发送大量伪造的SYN请求,模拟攻击头中的源IP地址、序列号等字段,以测试目标服务器的连接队列处理能力。这种模拟技术依赖于流量生成引擎和协议解析模块,确保生成的攻击数据包符合实际网络攻击的特征。

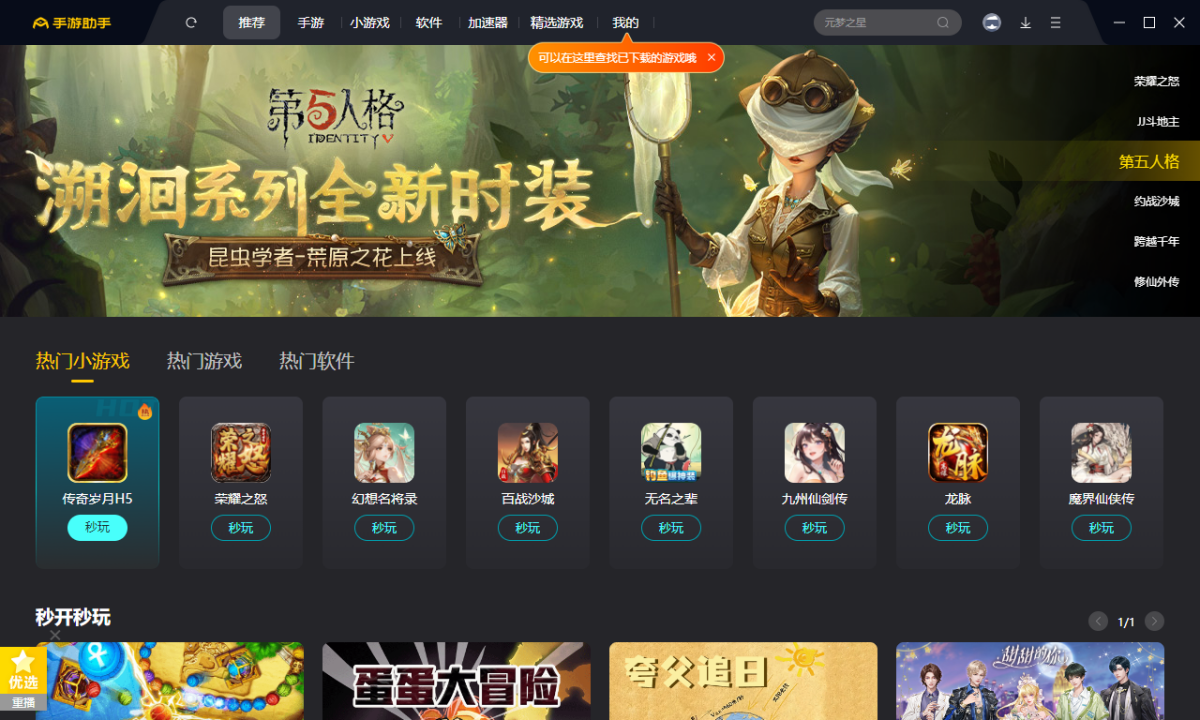

在应用场景上,攻击头模拟器广泛用于渗透测试、安全审计和漏洞评估。安全人员可以利用它模拟DDoS攻击、端口扫描、缓冲区溢出等常见攻击,验证防火墙规则、入侵检测系统(IDS)和入侵防御系统(IPS)的有效性。此外,在系统上线前,通过攻击头模拟器进行压力测试,可以发现潜在的安全漏洞,提前进行修复,降低实际攻击时的风险。

尽管攻击头模拟器具有精准模拟特定攻击的优势,但也存在局限性。例如,对于复杂的多阶段攻击(如结合社交工程和恶意软件的攻击),模拟器的覆盖范围可能不足;此外,某些高级攻击(如利用零日漏洞的攻击)由于缺乏公开的攻击头特征,难以通过模拟器进行有效模拟。因此,在实际应用中,攻击头模拟器通常与其他安全测试工具结合使用,形成综合的安全评估方案。

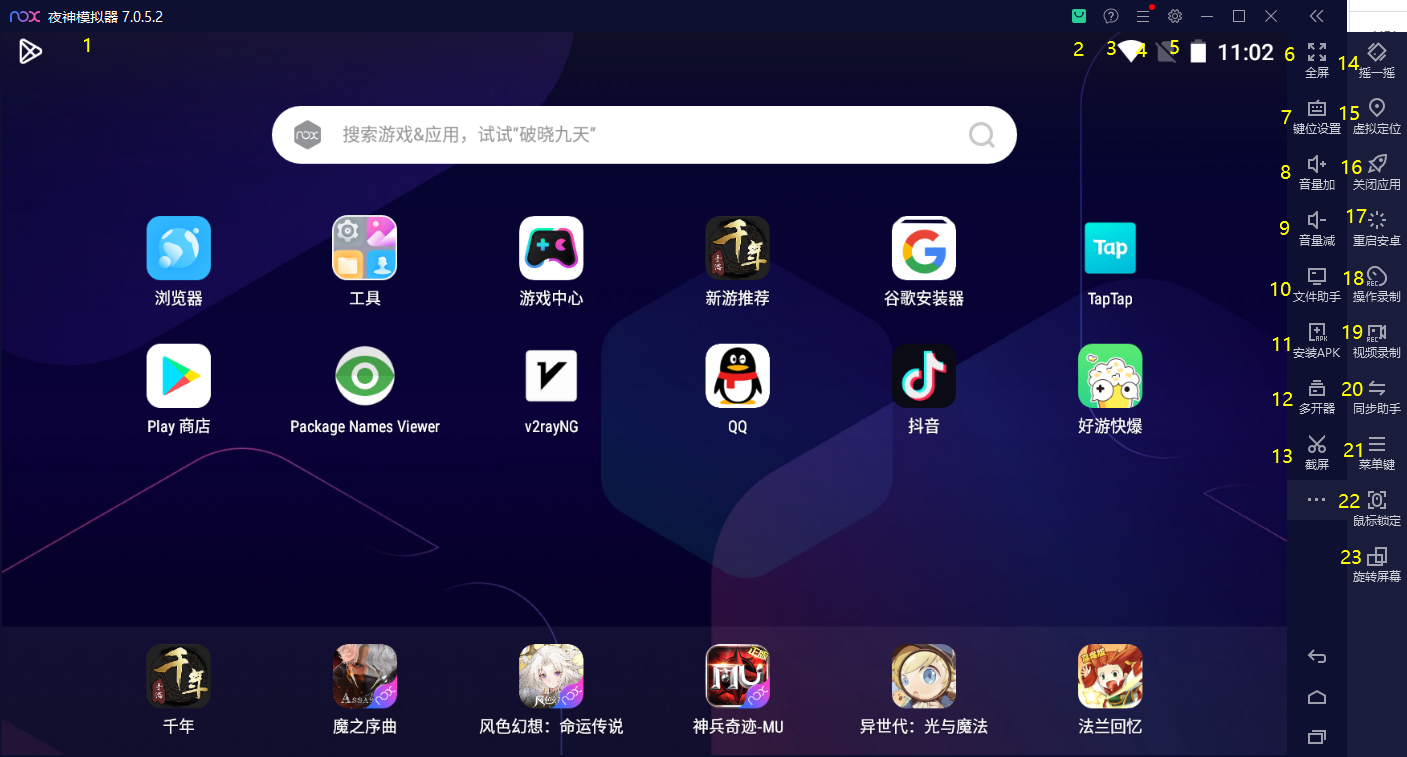

在使用攻击头模拟器时,必须严格遵守授权规定,确保测试活动在合法范围内进行。非法使用可能导致对合法网络系统的损害,违反相关法律法规。同时,要根据目标系统的网络环境和业务特点调整模拟参数,如攻击频率、数据包大小等,避免因参数设置不当导致测试结果失真或系统过载。此外,应定期更新攻击头模拟器的攻击库,以应对新型攻击技术的出现,保持测试的有效性。

随着网络安全技术的不断发展,攻击头模拟器正朝着智能化和自动化方向发展。结合人工智能(AI)技术的模拟器能够更精准地预测攻击行为,根据系统响应动态调整攻击策略,提高测试的效率和准确性。同时,攻击头模拟器与安全信息与事件管理(SIEM)系统、威胁情报平台的集成,将进一步提升安全团队对潜在威胁的识别和应对能力,成为构建全面网络安全防御体系的重要组成部分。